Специализирующаяся на средствах кибербезопасности компания Trustonic отвергла утверждения, что её приложение стало источником уязвимости на устройствах с процессорами MediaTek. Это может означать, что ошибке подвержено большее число устройств, чем считалось первоначально, пишет Android Authority.

Обзор Samsung Galaxy Z TriFold: тройной складной смартфон по цене квартиры в Воркуте

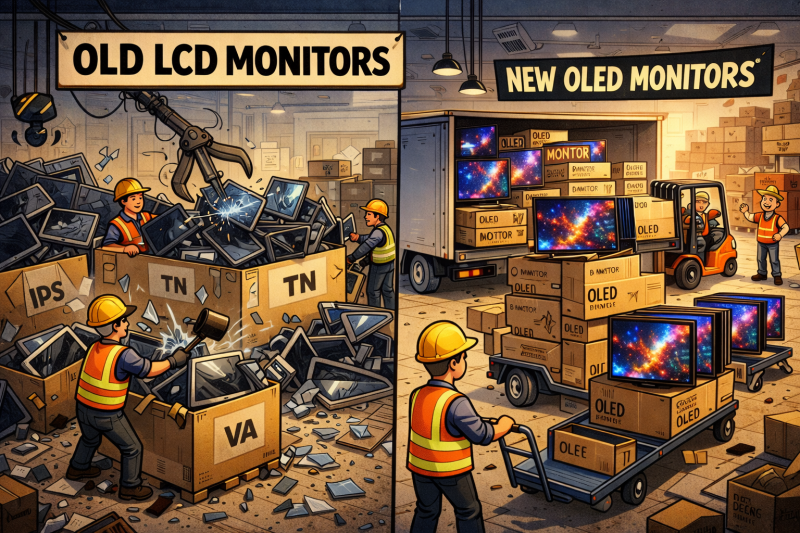

Гид по выбору OLED-монитора в 2026 году: эволюция в деталях

Компьютер месяца, спецвыпуск: эпоха отката, или Как дефицит чипов памяти влияет на выбор железа для игрового ПК

Обзор Ryzen 7 9850X3D: три процента за двадцать баксов

Обзор ноутбука HONOR MagicBook X16 2026: как раньше, только лучше

Ryzen и 16 Гбайт DDR5: как сэкономить на памяти так, чтобы не лишиться 15 % производительности

Проблему обнаружили специалисты отдела Donjon французской компании Ledger. Эксплойт уязвимости они продемонстрировали на примере смартфона Nothing CMF Phone 1, который взломали за 45 секунд без загрузки Android — достаточно было просто подключить его к ПК. Инженеры извлекли из устройства конфиденциальную информацию, в том числе PIN-код для его разблокировки и секретную фразу для восстановления доступа к криптовалютному кошельку.

В Ledger предположили, что корни проблемы восходят к среде выполнения Trusted Execution Environment (TEE) на чипах MediaTek. Но в Trustonic заявили, что с её ПО она не связана. «Эта проблема отсутствует на продуктах других производителей систем на чипах, где мы используем ту же версию Kinibi», — подчеркнули там. Kinibi — это защищённое ПО от Trustonic, которое работает внутри защищённой среды TEE смартфона и обеспечивает безопасность конфиденциальных данных: PIN-кодов, ключей шифрования и биометрической информации. Если это ПО, по словам Trustonic, работает в штатном режиме на других чипах, то уязвимость характерна для платформы MediaTek.

«Trustonic используется не на всех чипсетах MediaTek, а значит, прямое указание на Trustonic неоправданно», — заявили в компании. В Trustonic также не увидели необходимости обновлять Kinibi, потому что обновление от MediaTek помогло в решении проблемы. Это даёт повод предположить, что проблема затронула более широкий, чем считалось ранее, ассортимент Android-устройств разных производителей с различными реализациями средств безопасности. Используется ли её решение в Nothing CMF Phone 1, представитель компании не уточнил. Дополнительных комментариев от Ledger Donjon пока тоже не поступило.

Добавить комментарий