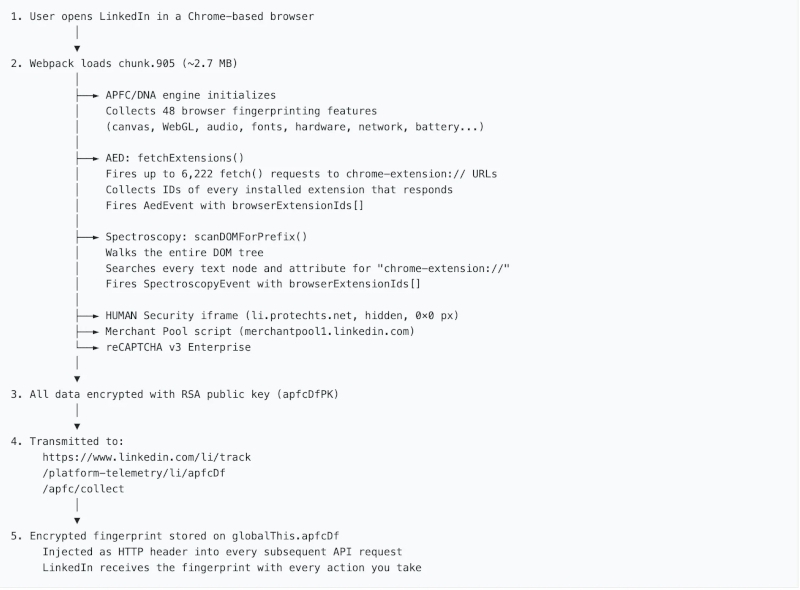

Немецкая ассоциация коммерческих пользователей LinkedIn Fairlinked e.V., инициировавшая кампанию «BrowserGate», заявила, что LinkedIn, принадлежащая Microsoft, скрытно проверяет в браузерах на базе Chromium установленные расширения, сверяет их с перечнем из более чем 6167 позиций, связывает результаты с реальными именами, работодателями и должностями пользователей и передаёт эти сведения на свои серверы и сторонним компаниям.

Обзор Samsung Galaxy Z TriFold: тройной складной смартфон по цене квартиры в Воркуте

Гид по выбору OLED-монитора в 2026 году: эволюция в деталях

Компьютер месяца, спецвыпуск: эпоха отката, или Как дефицит чипов памяти влияет на выбор железа для игрового ПК

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

Обзор ноутбука HONOR MagicBook X16 2026: как раньше, только лучше

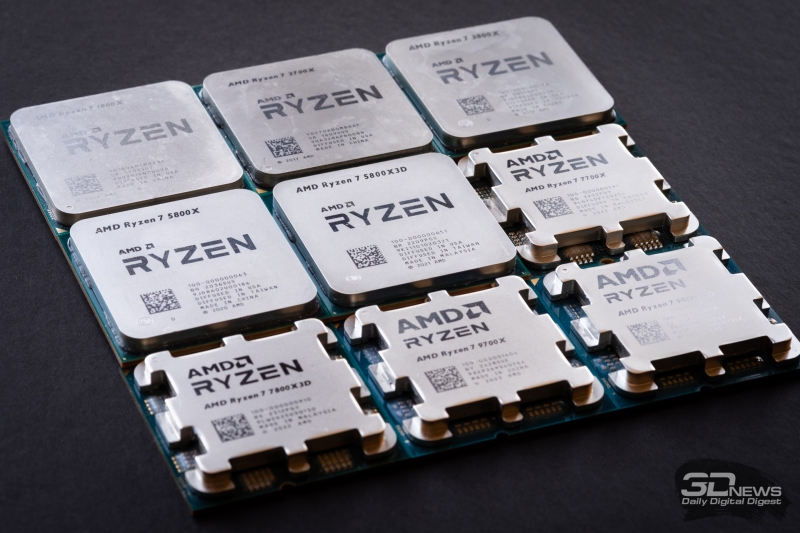

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Обзор Ryzen 7 9850X3D: три процента за двадцать баксов

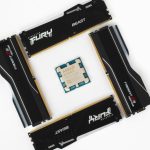

Ryzen и 16 Гбайт DDR5: как сэкономить на памяти так, чтобы не лишиться 15 % производительности

Проверка запускается при каждой загрузке страницы LinkedIn в браузерах Chrome, Edge, Brave, Opera и Arc после срабатывания встроенной функции isUserAgentChrome(). Код пытается обратиться к файлам, которые расширения могут делать доступными для сайтов: если файл открывается, система фиксирует, что расширение установлено; если нет — считает, что его нет. Вся процедура занимает миллисекунды и остаётся незаметной для пользователя. По имеющимся данным, Firefox и Safari этой проверкой пока не затронуты.

Сбор данных, по утверждению исследователей, не ограничивается собственной инфраструктурой LinkedIn. Команда «BrowserGate» обнаружила невидимый элемент слежения, загружаемый с серверов HUMAN Security (ранее PerimeterX), американо-израильской компании в области кибербезопасности. Речь идёт о скрытом вне видимой области экрана элементе нулевой ширины, который без ведома пользователя устанавливает файлы cookie.

Особую чувствительность этой практики авторы расследования объясняют спецификой самой LinkedIn: сервис объединяет более 1 млрд пользователей и работает с данными, привязанными к реальным именам, работодателям и должностям. Поэтому каждое выявленное расширение можно соотнести с конкретным человеком, а в совокупности — восстановить, какими программными средствами пользуются целые компании. Среди 6222 отслеживаемых расширений исследователи выделили 509 инструментов поиска работы, включая Indeed, Glassdoor и Monster, признаки религиозной принадлежности, политических взглядов, инвалидности и особенностей нейроразвития, а также более 200 продуктов прямых конкурентов, в том числе Apollo, Lusha, ZoomInfo и Hunter.io.

Основной юридический риск исследователи видят в том, что Общий регламент по защите данных (GDPR) Евросоюза относит сведения о религиозных убеждениях, политических взглядах и состоянии здоровья к данным особых категорий. Их обработка допускается только при наличии явно выраженного согласия, которого, по утверждению Fairlinked e.V., LinkedIn не получала. Cама практика сбора также не была раскрыта пользователям. Fairlinked e.V. отдельно утверждает, что LinkedIn использовала скрытую проверку, чтобы выявлять пользователей сторонних инструментов, и уже направляла им юридические претензии. Помимо GDPR, в числе возможных оснований для разбирательств названы Директива о конфиденциальности и электронных коммуникациях (ePrivacy Directive) и Закон о цифровых рынках (DMA).

По данным расследования, масштаб проверки пользователей LinkedIn резко вырос. Перечень отслеживаемых расширений увеличился примерно с 461 в 2024 году до более чем 6000 к февралю 2026 года, то есть на 1 252 %. LinkedIn со своей стороны утверждала, что за кампанией «BrowserGate» стоит человек, чью учётную запись заблокировали за нарушение условий использования сервиса. Независимые исследователи, на которых ссылается материал, относят начало этой практики как минимум к 2017 году, когда LinkedIn проверяла 38 расширений. Совокупную аудиторию расширений, попавших под такую проверку, авторы расследования оценивают в 405 млн человек. Регуляторы в ЕС уже уведомлены, ожидаются юридические разбирательства, а пользователи LinkedIn в браузерах на базе Chromium, по версии расследования, по-прежнему ежедневно попадают под эту скрытую проверку.

Пользователи, которых это беспокоит, могут предпринять несколько шагов. Для доступа к LinkedIn авторы материала рекомендуют перейти на браузеры Firefox или Safari: этот способ выявления расширений опирается на архитектуру расширений Chrome, тогда как Firefox не позволяет применять такой метод. Ещё один вариант — создать в Chrome отдельный профиль только для LinkedIn и не устанавливать в него никаких расширений, разорвав тем самым цепочку слежения. Также можно использовать браузер Brave с включённой защитой от цифрового отпечатка, которая блокирует сам механизм обнаружения. Наконец, авторы советуют проверить установленные расширения через общедоступную поисковую базу BrowserGate, чтобы выяснить, отслеживаются ли они.

Добавить комментарий