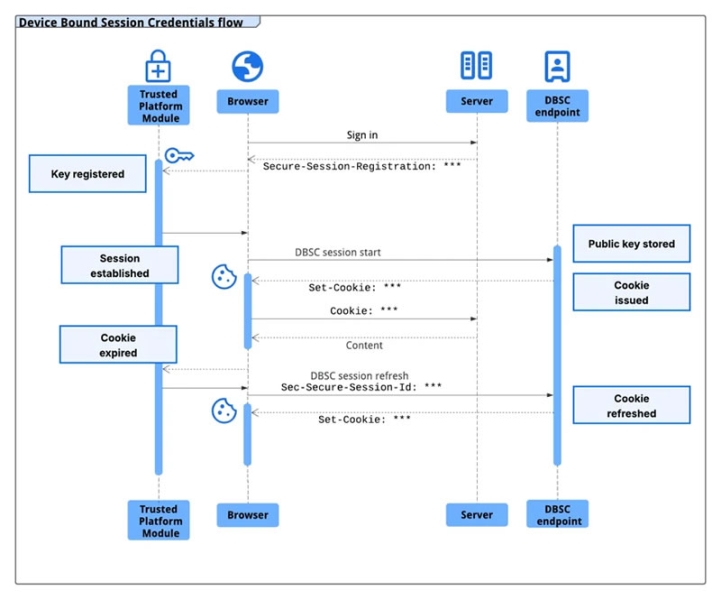

Google внедрила в Chrome 146 для Windows технологию Device Bound Session Credentials (DBSC), которая защищает от кражи cookie-файлов сессий вредоносным ПО. Эта мера безопасности криптографически привязывает активные сеансы пользователей к аппаратному обеспечению их устройств, делая похищенные данные аутентификации непригодными для использования хакерами. Пользователи macOS получат эту защиту в одном из будущих обновлений браузера.

Обзор Samsung Galaxy Z TriFold: тройной складной смартфон по цене квартиры в Воркуте

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

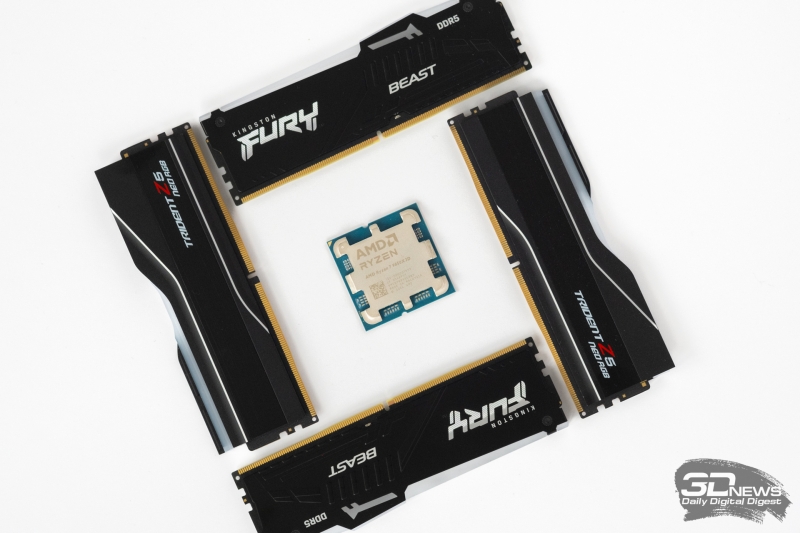

Обзор Ryzen 7 9850X3D: три процента за двадцать баксов

Компьютер месяца, спецвыпуск: эпоха отката, или Как дефицит чипов памяти влияет на выбор железа для игрового ПК

Обзор ноутбука HONOR MagicBook X16 2026: как раньше, только лучше

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Гид по выбору OLED-монитора в 2026 году: эволюция в деталях

Ryzen и 16 Гбайт DDR5: как сэкономить на памяти так, чтобы не лишиться 15 % производительности

Анонсированная в 2024 году технология работает через привязку к аппаратным компонентам — модулю Trusted Platform Module (TPM) в Windows и Secure Enclave в macOS. Чип безопасности генерирует уникальные публичные и приватные ключи для шифрования данных, которые невозможно экспортировать с устройства. Выпуск новых краткосрочных cookie сессий происходит только после того, как Chrome докажет серверу владение соответствующим приватным ключом. Без этого ключа украденные cookie истекают и становятся бесполезными для атакующих практически мгновенно.

Напомним, как работают сессионные куки (Сookies). Они выполняют роль аутентификационных токенов для входа на ту или иную интернет-платформу с длительным сроком действия и создаются на стороне сервера на основе логина и пароля пользователя. Поскольку они позволяют проходить аутентификацию без ввода учётных данных, киберпреступники используют специализированное вредоносное ПО (инфостилеры) для сбора этих токенов.

Google отмечает, что такие вредоносы, как LummaC2, становятся всё более изощренными в краже учётных данных. После получения доступа к машине такое ПО может читать локальные файлы и память, где браузеры хранят cookie аутентификации, и не существует надёжного способа предотвратить их кражу исключительно программными средствами.

Протокол же DBSC требует минимального обмена информацией в виде публичного ключа для подтверждения владения (не раскрывая идентификаторы устройства) и защищает каждую сессию отдельным ключом, не позволяя сайтам отслеживать активность пользователя между различными сессиями.

Google тестировала раннюю версию DBSC совместно с несколькими веб-платформами, включая Okta, и зафиксировала заметное снижение краж сессий. Протокол разработан в партнёрстве с Microsoft как открытый веб-стандарт и получил положительную экспертную оценку от многих специалистов по веб-безопасности.

Веб-сайты могут перейти на более защищённые сессии с аппаратной привязкой, добавив специальные точки регистрации и обновления в свой бэкенд без потери совместимости с существующим фронтендом. Спецификации доступны на сайте консорциума World Wide Web Consortium (W3C), а подробное руководство по внедрению — в документации Google и на GitHub.

Добавить комментарий