Исследователь в области кибербезопасности Мохан Педхапати (Mohan Pedhapati) рассказал, как при помощи модели искусственного интеллекта Anthropic Claude Opus 4.6 написал полную цепочку эксплойтов для взлома движка JavaScript V8 в браузере Google Chrome 138, на котором работает актуальный клиент Discord.

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

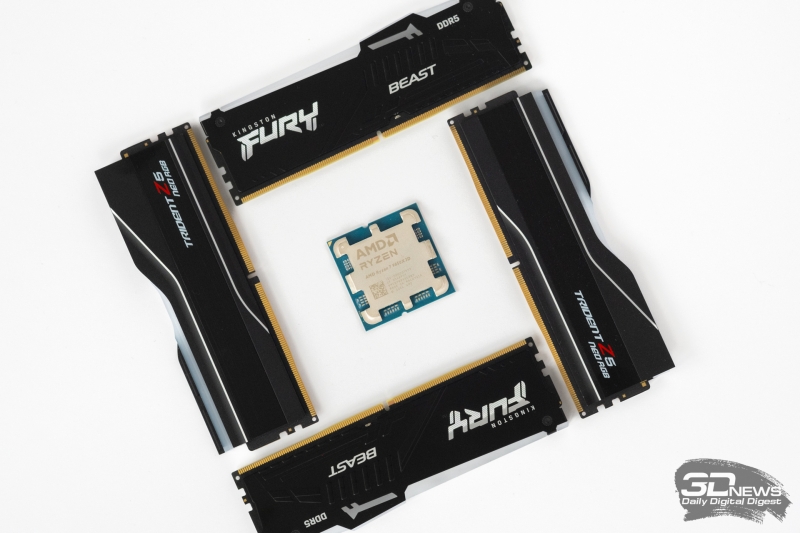

Ryzen и 16 Гбайт DDR5: как сэкономить на памяти так, чтобы не лишиться 15 % производительности

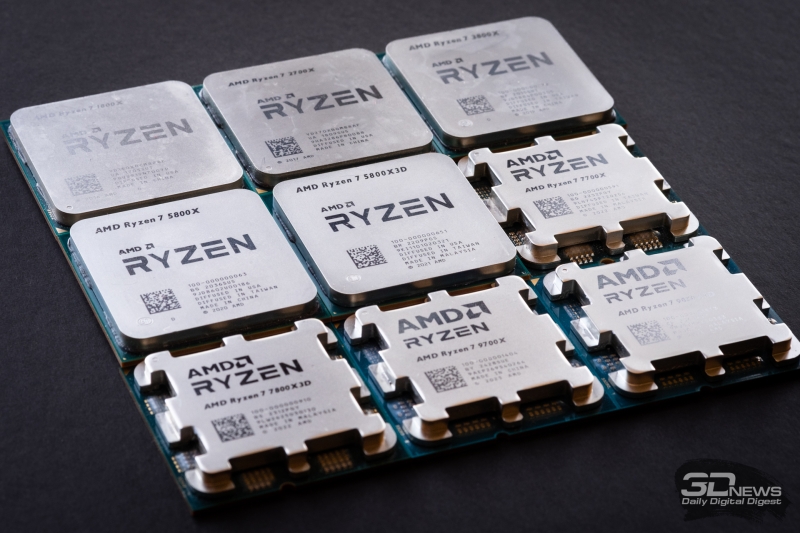

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Обзор ноутбука HONOR MagicBook X16 2026: как раньше, только лучше

Гид по выбору OLED-монитора в 2026 году: эволюция в деталях

Обзор Ryzen 7 9850X3D: три процента за двадцать баксов

Компьютер месяца, спецвыпуск: эпоха отката, или Как дефицит чипов памяти влияет на выбор железа для игрового ПК

Обзор Samsung Galaxy Z TriFold: тройной складной смартфон по цене квартиры в Воркуте

Процесс написания цепочки эксплойтов занял неделю, сообщил исследователь — в процессе были израсходованы 2,3 млрд токенов и $2283 за доступ к ИИ-модели через API; он также приложил собственные усилия, в общей сложности проведя 20 часов в решении задач по устранению тупиковых ситуаций. Сумма, в которую обошлось создание схемы взлома, представляется значительной для одиночки, признал Мохан Педхапати; с другой стороны, без посторонней помощи человек работал бы над аналогичным проектом несколько недель. Проект оказался выгодным и в экономическом плане — вознаграждение от Google и Discord за сообщение о таком эксплойте может составить около $15 000. И это только легальный рынок — за уязвимость нулевого дня киберпреступники могли бы заплатить другие деньги.

Многие сервисы выпускают свои приложения на фреймворке Electron, который, в свою очередь, основывается на Chrome — так делают не только в Discord, но и, например, в Slack. Вот только актуальный код фреймворка на одну версию отстаёт от браузера, а разработчики приложений не всегда оперативно обновляют зависимости, да и пользователи не всегда ставят последние версии приложений. Клиент Discord автор опыта выбрал потому, что он работает на Chrome 138, то есть отстаёт от текущей версии браузера на девять основных версий.

Любой начинающий программист, указывает Мохан Педхапати, при наличии достаточного терпения и ключа API для доступа к ИИ-модели способен взломать необновлённое ПО — «это вопрос времени, а не вероятности». Более того, «каждый патч — это, по сути, подсказка для эксплойта», потому что проекты с открытым исходным кодом разрабатываются прозрачно, то есть исправления часто оказываются общедоступными в коде ещё до того, как выпускается обновлённая версия программы в целом. Чтобы защитить приложения от подобных атак, эксперт рекомендует внимательнее следить за зависимостями и оперативно вносить изменения, а также выпускать патчи безопасности автоматически, чтобы пользовательское ПО не оставалось уязвимым, если обновление установить просто забыли. Наконец, проектам с открытым исходным кодом следует соблюдать осторожность при публикации подробных данных об уязвимостях.

Добавить комментарий