Microsoft подтвердила активную эксплуатацию уязвимости CVE-2026-32202 в Windows Shell, исправленной в ежемесячном обновлении безопасности с оценкой CVSS 4,3. По данным исследователя из компании Akamai Маора Дахана (Maor Dahan), уязвимость возникла из-за неполного февральского патча для CVE-2026-21510 и позволяет красть учётные данные без каких-либо действий со стороны жертвы: атакующий похищает хеш NTLM-аутентификации через автоматически обрабатываемые LNK-файлы.

Обзор Samsung Galaxy Z TriFold: тройной складной смартфон по цене квартиры в Воркуте

Компьютер месяца, спецвыпуск: эпоха отката, или Как дефицит чипов памяти влияет на выбор железа для игрового ПК

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

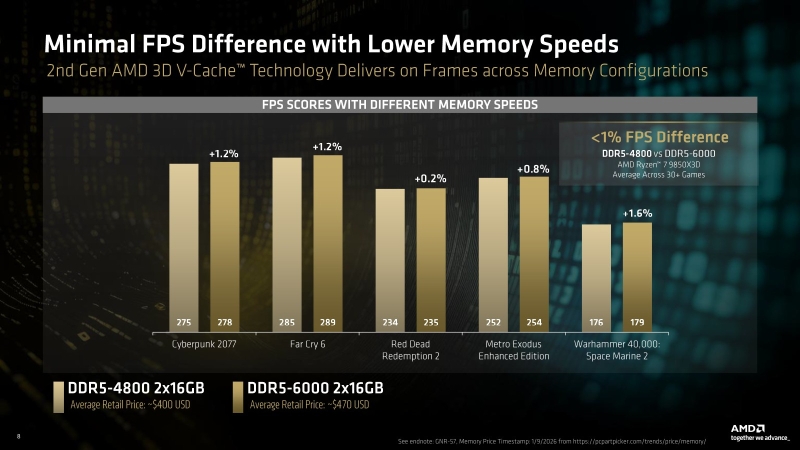

Можно ли экономить на DDR5 для Ryzen? Сравниваем дешёвую память с дорогой

Гид по выбору OLED-монитора в 2026 году: эволюция в деталях

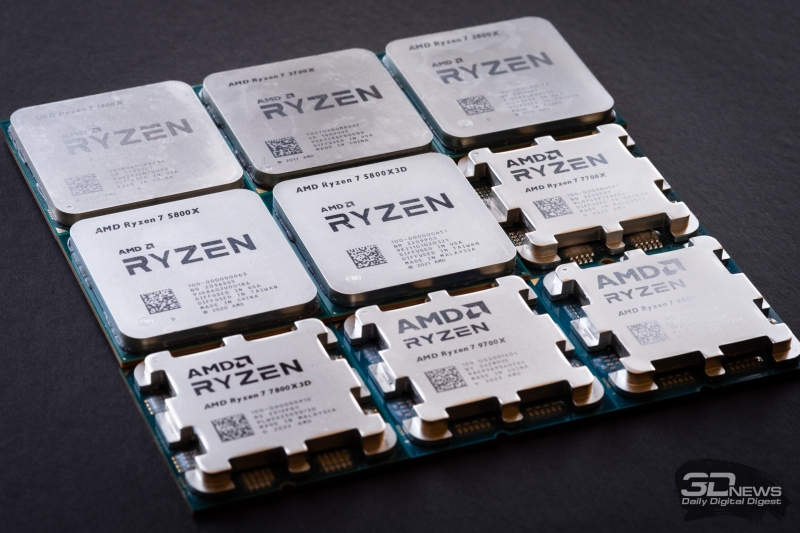

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Обзор Ryzen 7 9850X3D: три процента за двадцать баксов

Ryzen и 16 Гбайт DDR5: как сэкономить на памяти так, чтобы не лишиться 15 % производительности

Обзор ноутбука HONOR MagicBook X16 2026: как раньше, только лучше

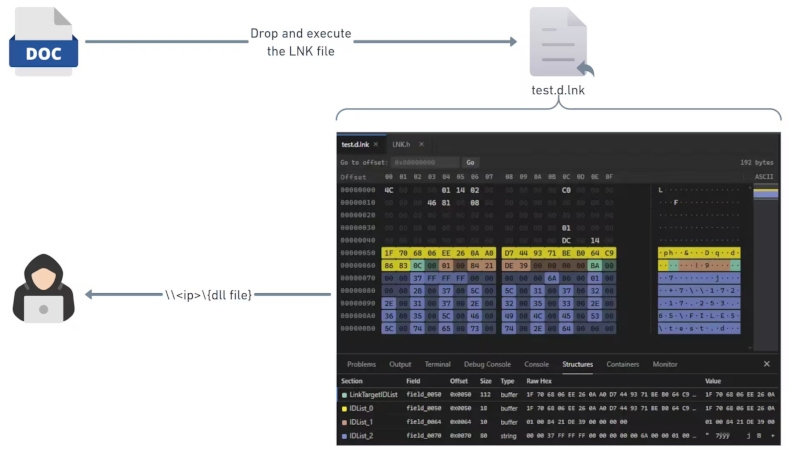

Уязвимость относится к типу спуфинг (spoofing) — атакующий подменяет данные, чтобы выдать вредоносный объект за доверенный. Формально Microsoft описывает сценарий, при котором жертва должна запустить вредоносный файл, однако в цепочке эксплойтов хакерской группировки APT28 Windows обрабатывает LNK-файл автоматически и кража учётных данных происходит без каких-либо действий пользователя. После запуска вредоносного объекта жертвой атакующий получает доступ к части конфиденциальных данных затронутого компонента, но не может ни изменить раскрытую информацию, ни ограничить доступ к ресурсу. Бюллетень компания скорректировала 27 апреля 2026 года: индекс эксплуатируемости, флаг эксплуатации и вектор CVSS при первой публикации 14 апреля были указаны неверно.

Уязвимость обнаружил Дахан и уведомил о ней Microsoft. По словам исследователя, проблема возникла из-за неполного исправления февральской CVE-2026-21510 (CVSS 8,8) в том же Windows Shell. APT28, известная также под именами Fancy Bear, Forest Blizzard, GruesomeLarch и Pawn Storm, использовала уязвимость в связке с CVE-2026-21513 (CVSS 8,8) в MSHTML Framework. Обе ошибки позволяли обойти функции сетевой безопасности, и обе Microsoft закрыла одновременно. Американская компания Akamai, специализирующаяся на кибербезопасности, зафиксировала эксплуатацию CVE-2026-21513 группировкой APT28 месяцем ранее.

Технически атака опиралась на механизм разбора пространства имён Windows Shell. Хакеры APT28 размещали динамическую библиотеку (DLL) на удалённом сервере и загружали её на машину жертвы по UNC-пути. Windows обрабатывала такую DLL как объект панели управления (CPL), не проверяя сетевую зону. Февральский патч добавил проверку SmartScreen для цифровой подписи и зоны происхождения CPL-файла, что снизило риск удалённого выполнения кода. Однако механизм аутентификации остался прежним: машина жертвы по-прежнему обращалась к серверу атакующего и автоматически загружала CPL-файл, разрешая UNC-путь и устанавливая SMB-соединение без участия пользователя.

Если путь к файлу указывает на сетевой ресурс в формате UNC (например, \attacker.comsharepayload.cpl), Windows автоматически устанавливает соединение с этим сервером по протоколу SMB. При этом система отправляет хеш аутентификации NTLM (Net-NTLMv2) без ведома пользователя. Перехватив хеш, атакующий может перенаправить его на другой сервер (атака NTLM relay) или подобрать пароль офлайн. «Хотя Microsoft устранила исходное удалённое выполнение кода (CVE-2026-21510), уязвимость принуждения к аутентификации (CVE-2026-32202) сохранилась, — резюмировал Дахан. — Windows разрешает сетевой путь и начинает аутентификацию до того, как проверяет, заслуживает ли сервер доверия. Это и оставляет вектор атаки без участия пользователя через автоматически обрабатываемые LNK-файлы».

Добавить комментарий