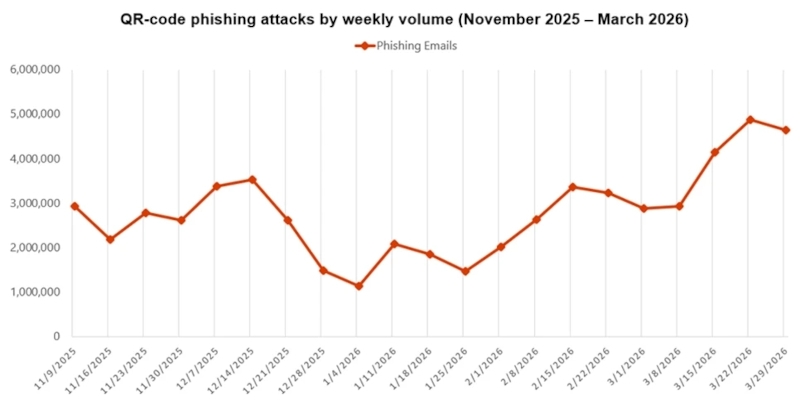

Microsoft зафиксировала рост числа фишинговых атак через QR-коды (квишинг) на 146 % за I квартал 2026 года. Эти данные были получены после анализа 8,3 млрд фишинговых писем, которые средства защиты Microsoft обнаружили за квартал. Помимо квишинга, выросло число атак с компрометацией корпоративной электронной почты (BEC), попыток обойти средства обнаружения через CAPTCHA-страницы и фишинговых писем с вложениями и ссылками для кражи учётных данных.

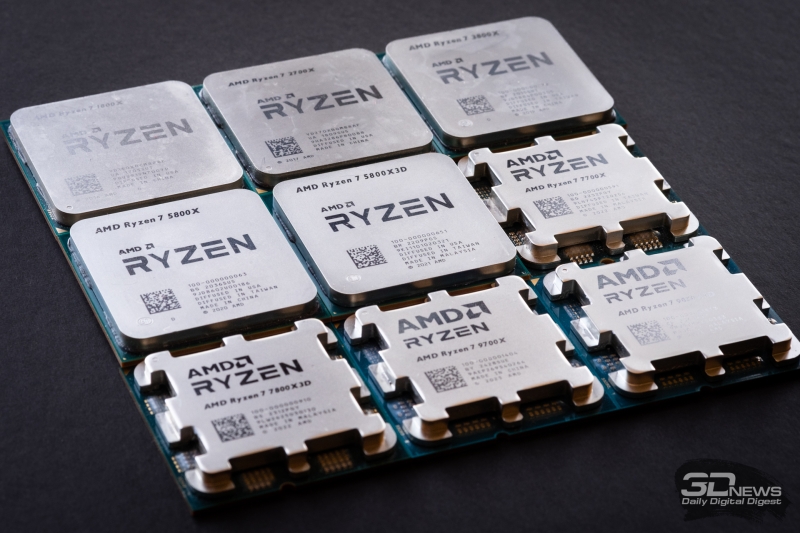

Обзор Ryzen 7 9850X3D: три процента за двадцать баксов

Гид по выбору OLED-монитора в 2026 году: эволюция в деталях

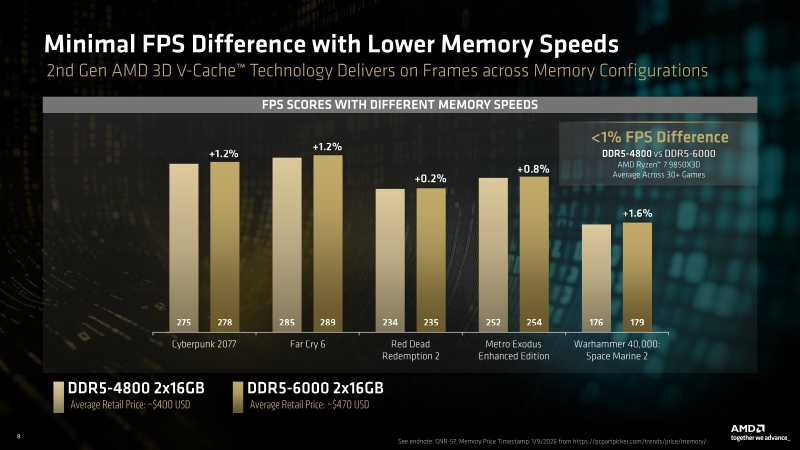

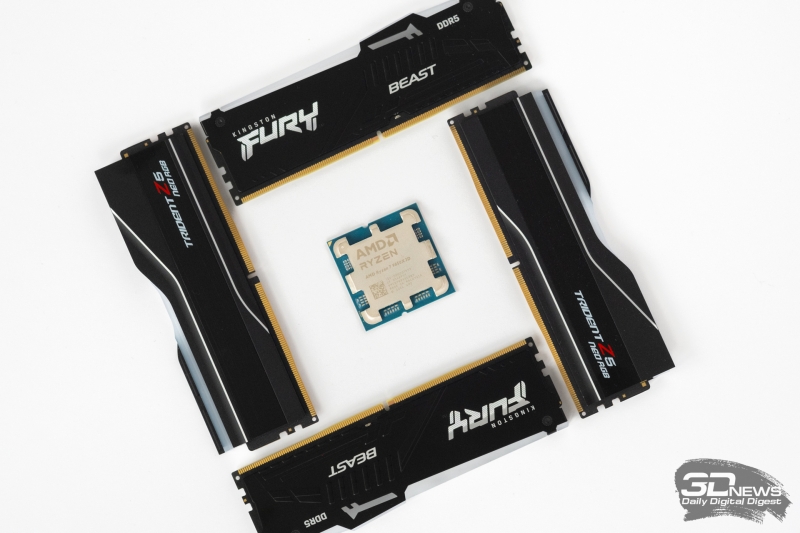

Можно ли экономить на DDR5 для Ryzen? Сравниваем дешёвую память с дорогой

Обзор ноутбука HONOR MagicBook X16 2026: как раньше, только лучше

Ryzen и 16 Гбайт DDR5: как сэкономить на памяти так, чтобы не лишиться 15 % производительности

Обзор Samsung Galaxy Z TriFold: тройной складной смартфон по цене квартиры в Воркуте

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Компьютер месяца, спецвыпуск: эпоха отката, или Как дефицит чипов памяти влияет на выбор железа для игрового ПК

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

Общий ежемесячный объём QR-фишинговых атак с января по март колебался, однако Microsoft отметила отчётливый сдвинг в этом направлении в тактике злоумышленников на протяжении всего I квартала. Атакующие адаптировались к усилению защитных мер и увеличили число атак через QR-коды, поэтому за последний год квишинг (англ. — quishing) достиг максимального значения.

Средства защиты на основе сканирования быстро распознают обычные текстовые фишинговые письма, но с трудом обрабатывают встроенные в них QR-коды. Получатель такого письма, как правило, сканирует код с мобильного устройства и тем самым выходит за пределы защищённой среды рабочего компьютера, минуя корпоративные средства информационной безопасности. Риск возрастает ещё больше, если жертва сканирует QR-код с личного смартфона.

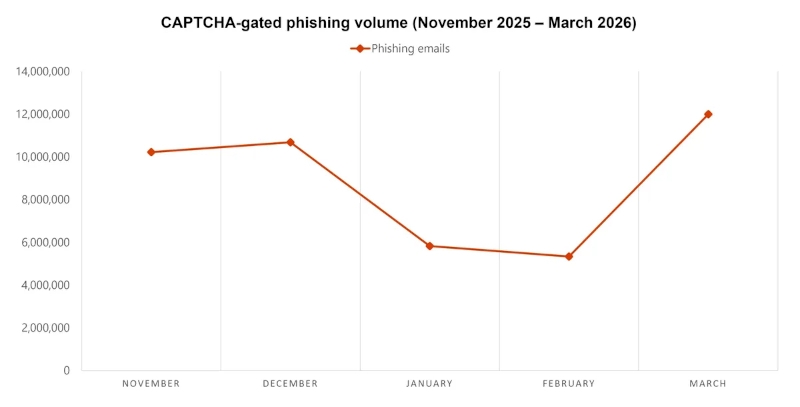

На протяжении I квартала основным способом доставки вредоносных QR-кодов оставались PDF-файлы, однако в марте число кодов, размещаемых прямо в тексте письма без вложений, выросло на 336 %. Одновременно Microsoft зафиксировала резкий рост атак с CAPTCHA-страницами: после нисходящего тренда в январе и феврале их число в марте подскочило более чем на 125 %.

CAPTCHA-страницы помогают злоумышленникам уйти от обнаружения, заставляя жертву взаимодействовать со страницей перед получением вредоноса. В отдельных случаях атакующие используют саму CAPTCHA как инструмент доставки вредоносного ПО. Жертва уверена, что проходит обычную проверку, а на деле копирует и выполняет вредоносные команды прямо на своём устройстве.

По наблюдениям Microsoft, злоумышленники, использующие CAPTCHA-метод, по-видимому, не отдают предпочтения какому-либо одному способу доставки и экспериментируют с HTML-вложениями, SVG-файлами, PDF-файлами, файлами DOC/DOCX и встроенными в письма фишинговыми ссылками.

В марте Microsoft и Европол совместно ликвидировали инфраструктуру фишинговой платформы Tycoon2FA, работавшей по модели «фишинг как услуга» (PhaaS). Это снизило число связанных с группировкой атак на 15 %. Эффект, однако, вряд ли будет долговременным, потому что группировка перестраивает инфраструктуру и регистрирует домены в новых зонах верхнего уровня, в том числе в .RU. По данным Microsoft, с последней недели марта на зону .RU приходится 41 % всех доменов Tycoon2FA.

Microsoft обнаружила 10,7 млн фишинговых писем, нацеленных на корпоративную почту. По наблюдениям компании, злоумышленники явно предпочитают письма с приманкой. Такое письмо обычно содержит шаблонную реплику вроде «Вы на месте?», которая помогает завязать переписку с получателем, а вредонос приходит жертве уже отдельным сообщением. Злоумышленники отходят и от прежней схемы с просьбами о подарочных сертификатах. В налоговый сезон они рассылают запросы на обновление платёжных реквизитов для начисления заработной платы. В феврале число таких атак выросло на 15 %.

Для защиты от фишинговых атак Microsoft рекомендует проверить параметры Exchange Online Protection и Microsoft Defender для Office 365, убедиться, что рекомендуемые настройки безопасности включены, и проводить для сотрудников учебные симуляции фишинговых рассылок. В Defender для Office 365 компания советует включить функции Zero-hour auto purge (ZAP) и Safe Links, а в Microsoft Defender для конечных точек — функцию Network Protection. Наконец, Microsoft предлагает защитить учётные записи устойчивой к фишингу многофакторной аутентификацией (2FA), ключами FIDO2 или биометрией.

Добавить комментарий