С января по апрель 2026 года обнаружены 1174 образцов вредоносного ПО, которое использовалось при кибератаках на российские компании, сообщают «Ведомости» со ссылкой на информацию от Positive Technologies, — за аналогичный период прошлого года их было лишь 66. В «Лаборатории Касперского» обнаружили более 2000 образцов.

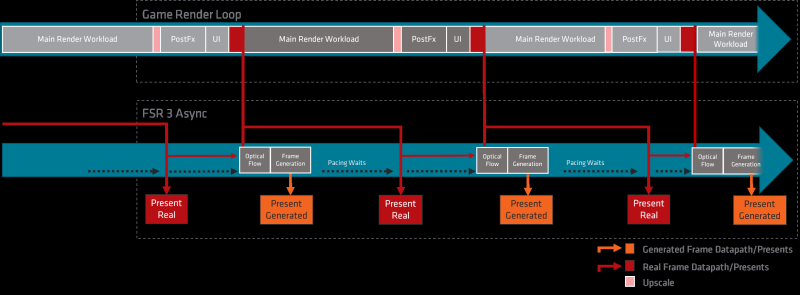

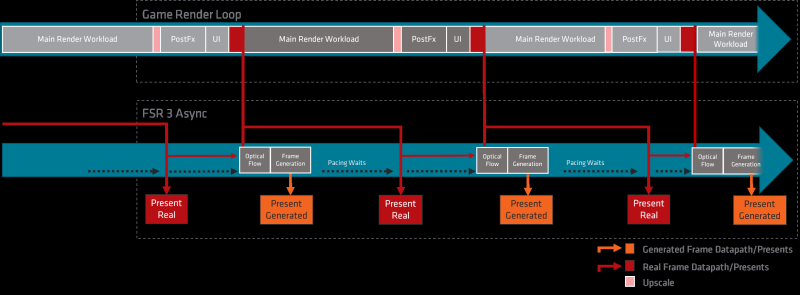

Больше кадров — больше лага: тестирование латентности с генерацией кадров DLSS и FSR

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

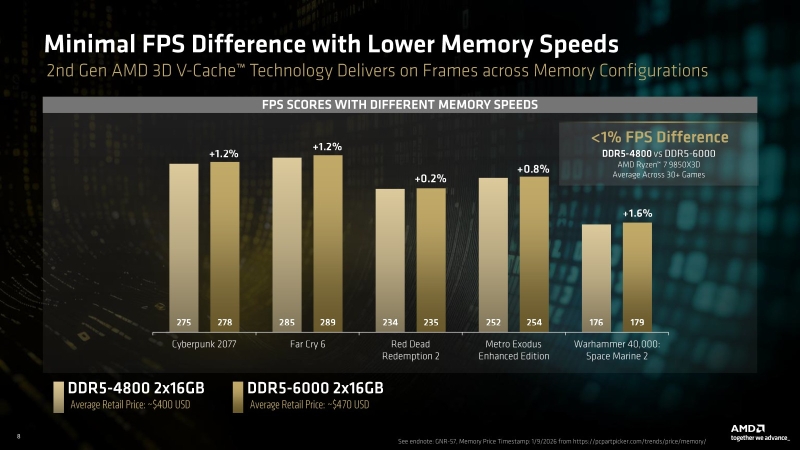

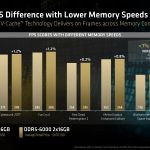

Можно ли экономить на DDR5 для Ryzen? Сравниваем дешёвую память с дорогой

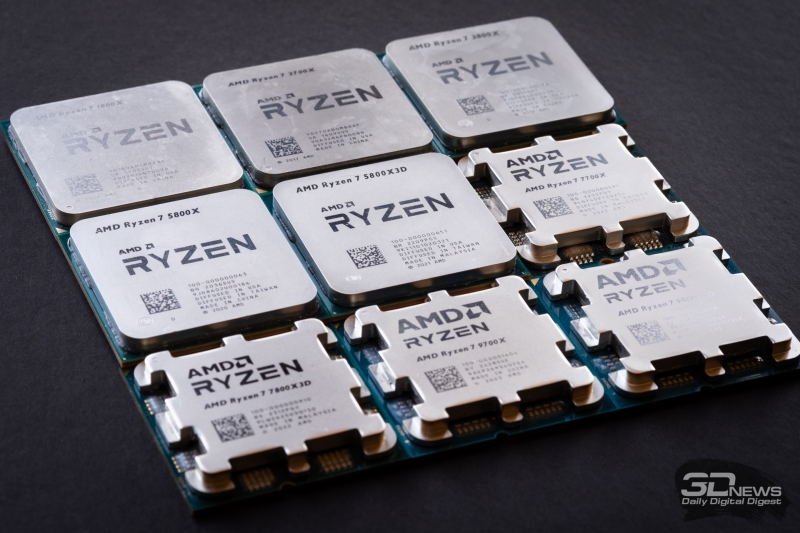

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Компьютер месяца — май 2026 года

Все единицы вредоносного ПО относятся к деятельности 11 хакерских группировок — наиболее активными являются PhaseShifters, Rare Werewolf, Hive0117 и PhantomCore, на которые пришлись 70 % новых вредоносов за указанный период. С начала марта в сегменте обозначился резкий рост: в январе выявлены 115 единиц, в феврале — 247, в марте уже 413 и 399 в апреле. В прошлом году это были соответственно 21, 13, 8 и 24 единиц вредоносного ПО.

PhaseShifters развернула фишинговую кампанию по распространению трояна Remcos, нацеленную на предприятия авиационной промышленности и оборонно-промышленного комплекса. Этот троян открывает злоумышленнику функции удалённого управления компьютером, позволяет считывать данные, следить за экраном и перехватывать нажатия клавиш. Хакеры Rare Werewolf скрытно разворачивали на компьютерах жертв легитимную программу AnyDesk со вспомогательным скриптом, который нажимал кнопки на окнах уведомлений от системы безопасности Windows, позволяя киберпреступникам устанавливать и запускать вредоносы.

Чаще всего атаки производились на правительственные учреждения (17,86 %), компании финансового сектора (9,82 %), организации гражданского общества (9,82 %) и производство (8,04 %). Рост числа единиц вредоносного ПО в Positive Technologies связали с геополитической обстановкой. Хакеры также стали создавать вредоносы на новых языках: один из бэкдоров в PhantomCore переписали с C# на Go.

Ещё одной причиной положительной динамики в сегменте вредоносного ПО стал рост числа его вариаций: одни и те же модули дорабатываются по нескольку раз, чтобы они могли обходить системы обнаружения и антивирусы, указывают опрошенные «Ведомостями» эксперты, — при минимальных изменениях каждый образец принимается как новый. Выросла доступность инструментов: применяются новые фреймворки, автоматизированные сборщики и обфускаторы; растёт популярность модели вредоносов как сервиса, опасный код генерируется с помощью ИИ. Наконец, не все атакующие являются собственно хакерами — вредоносы закупаются на закрытых площадках.

Добавить комментарий