Группа исследователей в области кибербезопасности Calif при помощи модели искусственного интеллекта Anthropic Mythos обнаружила две опасные уязвимости в Apple macOS и за пять дней разработала схему атаки. Сейчас исследователи поделились подробностями взлома, а Apple прокомментировала ситуацию.

Компьютер месяца — май 2026 года

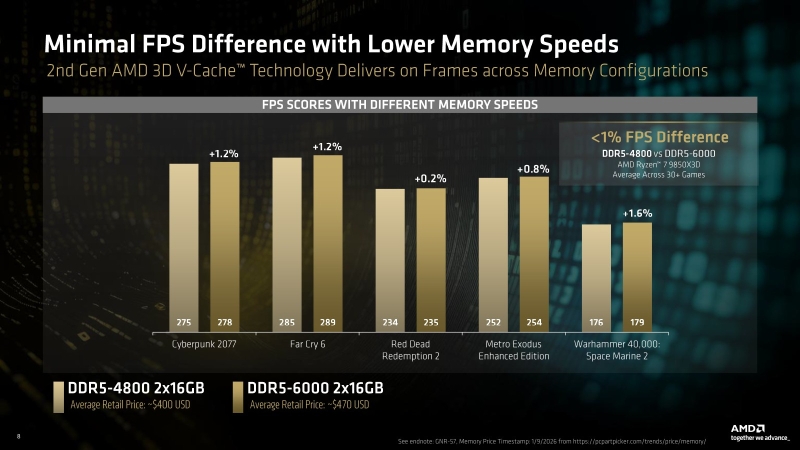

Можно ли экономить на DDR5 для Ryzen? Сравниваем дешёвую память с дорогой

Обзор Apple MacBook Neo: удивительно хороший ноутбук с процессором от iPhone

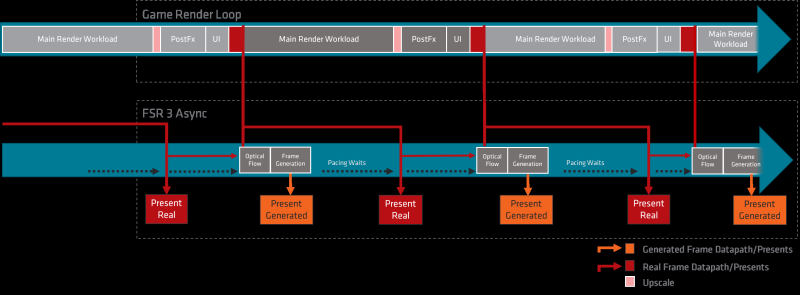

Больше кадров — больше лага: тестирование латентности с генерацией кадров DLSS и FSR

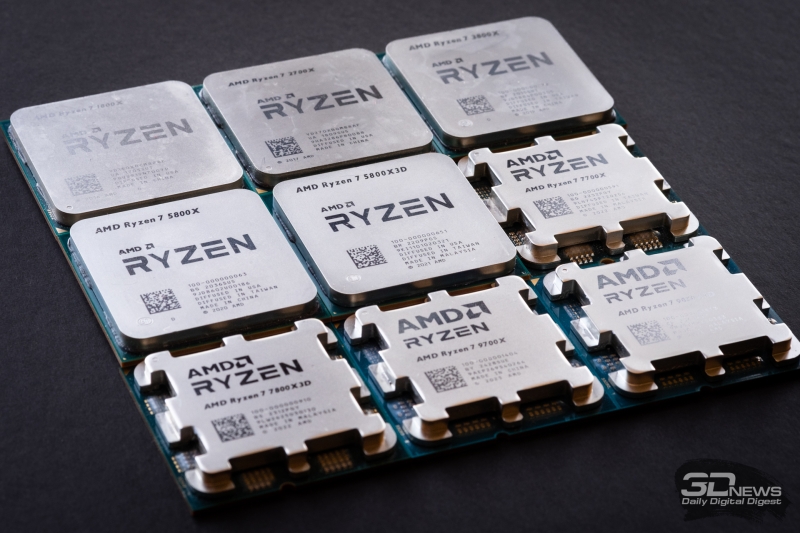

От Ryzen 7 1800X до Ryzen 7 9850X3D: девять лет эволюции AMD в одном тесте

Целью атаки является представленная Apple в минувшем году аппаратная система обеспечения безопасности памяти Memory Integrity Enforcement (MIE), разработанная, чтобы значительно усложнить выполнение эксплойтов, связанных с повреждением памяти. В основе MIE лежит выпущенная в 2019 году технология Arm Memory Tagging Extension (MTE).

«MTE, по сути — система маркировки и проверки меток памяти: каждый выделяемый блок памяти помечается секретным ключом; аппаратные компоненты гарантируют, что все последующие запросы на доступ к памяти будут удовлетворяться только в том случае, если в запросе содержится секретный ключ. Если секретные ключи не совпадают, приложение аварийно завершает работу, и событие регистрируется в журнале. Это позволяет разработчикам оперативно выявлять ошибки повреждения памяти по мере из возникновения», — пояснили в Apple. Компания усовершенствовала MTE, реализовала его с использованием аппаратных компонентов как MIE и встроила эту технологию во все модели iPhone 17 и iPhone Air. Впоследствии Apple развернула эту технологию и на macOS для компьютеров на чипах M5.

«Apple потратила пять лет на разработку [MIE]. Возможно, и несколько миллиардов долларов. Согласно их исследованиям, MIE блокирует все общедоступные цепочки эксплойтов против современных iOS, в том числе недавно опубликованные комплекты эксплойтов Coruna и Darksword. <..> Наша схема оказалась фактически случайным открытием. Брюс Данг (Bruce Dang) обнаружил ошибки 25 апреля. Дион Блазакис (Dion Blazakis) присоединился к Calif 27 апреля. Джош Мейн (Josh Maine) разработал инструменты, и к 1 мая у нас был рабочий эксплойт. Эксплойт представляет собой цепочку [действий для] повышения привилегий на уровне ядра, основанную только на данных и нацеленную на macOS 26.4.1 (25E253). Она начинается непривилегированным локальным пользователем, использует только обычные системные вызовы и заканчивается получением root-оболочки. Процесс реализации включает две уязвимости и несколько методов, нацеленных непосредственно на „железо“ M5 со включённым MIE на уровне ядра», — рассказали в Calif. В процессе работы над проектом модель Anthropic Mythos постоянно оказывала помощь исследователям.

«Mythos Preview — мощная модель: обучившись производить атаки на определённый класс уязвимостей, она умеет обобщать свои знания практически на любую уязвимость этого класса. Mythos быстро обнаружила ошибки, потому что они относятся к известному классу уязвимостей. Но MIE — это новая, лучшая в своём классе система защиты, поэтому автономный её обход может быть непростой задачей. Вот тут и пригодился человеческий опыт. Наши мотивы отчасти состояли в том, чтобы проверить, что можно сделать, когда лучшие модели работают вместе с экспертами. Успешное внедрение эксплойта на основе повреждения памяти ядра против лучших средств защиты за неделю — это примечательно и во многом говорит в пользу такого сочетания», — добавили исследователи.

Материалы своего проекта они привезли в штаб-квартиру Apple Park и рассказали о проблеме непосредственно сотрудникам компании. Подробности эксплойта его создатели не публикуют для широкой публики, чтобы дать компании возможность выпустить обновление и исправить ошибки.

Добавить комментарий